重点关注

漏洞公告

恶意代码

关于出现"Conficker Sinkhole By CNCERT/CC!"异常页面后的鉴别处理方法的公告

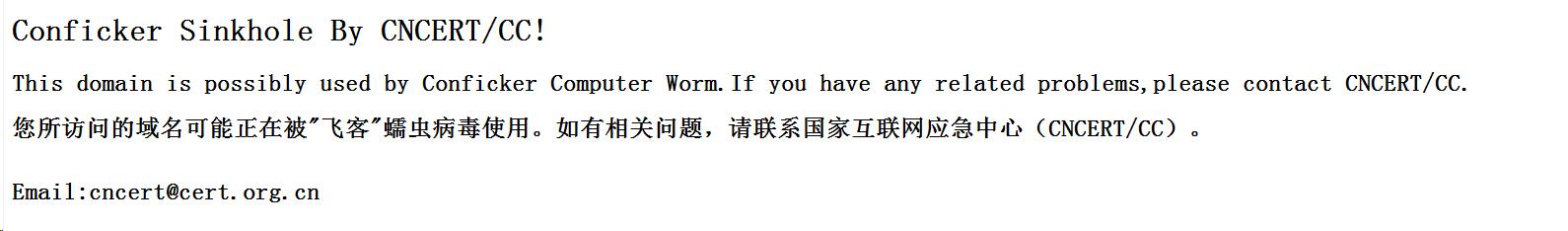

当您访问某网站出现图1所示页面时:

图1 出错页面提示内容

请按照以下方法初步判断出现问题的原因:

1. 在命令行下(包括windows和linux用户,具体使用见附件1)键入如下命令:

dig +trace 访问出错网址

以下访问出错网址以www.baidu.com为例:

dig +trace www.baidu.com

2. 观察返回结果,若返回结果包含对www.baidu.com的解析包含CNAME信息(见附件2红框部分),再对CNAME后的域名进行进一步解析:

dig +trace www.a.shifen.com

再观察返回结果,若已经解析出IP(见附件3红框部分),解析结束,此时进入下一步;若还存在CNAME,继续对CNAME后面的域名进行解析,直至解析出IP信息;

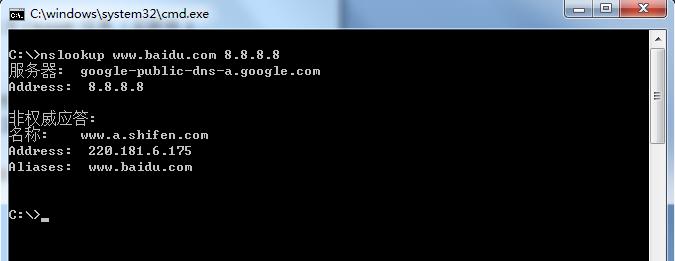

若无法使用dig命令的用户可以使用nslookup命令(windows和linux默认已安装):

nslookup www.baidu.com 8.8.8.8

观察返回结果的IP地址(见附件4红框部分);

3. 若解析出的IP不包含221.7.91.31或221.8.69.25,说明您的本地域名解析服务出现异常,您需要检查您的本地域名解析服务器是否被污染或被攻击,并清理本地域名解析服务器缓存,或者更换其他域名解析服务器,并联系域名解析服务提供商进行调查;

4. 若解析出的IP包含221.7.91.31或221.8.69.25时,说明您访问的域名极有可能是“飞客”蠕虫病毒使用的域名,您可能已经感染“飞客”蠕虫病毒,建议您及时使用“飞客”专杀工具进行查杀。

5. 若有其他事宜请及时向cncert@cert.org.cn报告,我们会尽力协助您解决问题。

附件1:

Windows用户使用dig(参见http://www.oschina.net/p/dig+for+windows):

下载dig软件包(http://members.shaw.ca/nicholas.fong/dig/),进行将此压缩包解压至例如 c:dig 目录,检查 %WINDOWS%system32 下有没有 msvcr70.dll ,如果有则删除 c:digmsvcr70.dll 。 接下来编辑 c:digresolv.conf 文件,需要将您所用的DNS服务器(使用命令ipconfig –all可查)添加在此文件中。将该文件复制到目录%WINDOWS%system32driversetc中,同时在环境变量PATH中添加dig命令路径c:dig,之后在命令行模式下可以直接使用dig命令;

Linux用户使用dig:

若没有安装dig包,先进行安装,安装后可直接使用dig命令。

附件2:

附件3 :

附件4 :